【天穹】智联协同,全域洞察:基于AI智能体的新一代天穹智能分析平台上线!

/ / 点击 / 阅读耗时 20 分钟一、重磅发布

今日,天穹团队正式推出新一代天穹智能分析平台。依托天穹沙箱多年积累的数亿级恶意样本库、百万级漏洞数据及 AI 深度分析能力,智能分析平台突破传统 IOC 查询的局限——不再受限于哈希、IP 等固定格式输入——实现了基于自然语言驱动的智能威胁分析。HVV 已至,天穹智能分析平台助力您快速洞察攻击意图,掌握攻击者 TTPs,在对抗中抢占先机,构建更智能、更主动的安全防线。

平台地址:天穹智能分析平台

核心功能

自然语言交互

您可以直接提问,无需选择 IOC 类型,AI 智能体将精准解析样本行为、威胁情报、漏洞详细及APT 组织动态,提供专业的解答。

例如:- “分析 SolarMarker 最新攻击链,并给出详细的 IOC 数据”

- “CVE-2025-33073 的漏洞详细信息是什么?”

- “巴基斯坦在 2025 年针对印度发起过哪些 APT 攻击?”

多维度深度分析

AI 智能体对复杂的情报抽丝剥茧,输出思维导图、实体关系、相关事件等信息,帮助您快速抓住重点,加速威胁研判。多源情报深度整合

平台深度整合了多个情报源,包括沙箱情报、威胁情报、漏洞情报等多源数据,通过对原始情报的交叉分析、行为关联与上下文重构,构建动态更新的全局威胁知识图谱,为精准溯源、攻击研判和防御策略优化提供全面情报支撑。

同步发布:天穹沙箱 MCP 智能拓线

长期以来,样本溯源与拓线工作因流程繁琐、重复度高,让众多分析人员深感负担。这类任务不仅耗时耗力,还常常需要额外撰写复杂的分析报告用于工作汇报,极大消耗人力资源。

现在,无需再为此担忧。天穹智能分析平台同步推出的天穹沙箱 MCP 智能拓线功能将有效解放人力,我们已将威胁狩猎能力封装为 MCP 智能体服务,深度融入 TQ-GPT 大模型,这是对 TQ-GPT 的一次重大升级,现已具备了以下自主情报狩猎能力:

- 深度挖掘沙箱报告

- 根据挖掘内容自动化收集与分析情报

- 主动拓线发现新的 IOC 数据

- 溯源恶意样本家族与攻击组织

- 构建攻击时间轴、C2 通信拓扑、家族关联图谱、完整攻击链

最终模型汇总全部结果,独立输出一份详细的高质量自动化拓线报告,显著提升威胁狩猎与溯源效率。

该功能操作简单,在投递样本分析完成后,TQ-GPT 会在后台自动进行拓线任务,拓线分析完成后即可查看自动化拓线分析报告。

二、功能介绍

下面,我们将介绍平台功能,以便您进一步了解和使用平台。

天穹智能分析平台

1、天穹沙箱平台已全面更新,进入首页即是天穹智能分析平台。

2、首页的搜索框可开启联网思考功能,有助于处理复杂问题并提供更详尽的回答,开启后需要耗费更长时间思考。当只需查询简单信息时,关闭此功能可提升响应速度。

天穹智能分析平台支持查询任何网络安全类问题,以下举例常见的提问场景:

1)直接查询IOC

- 目标:只需要简单的确认某个样本、IP、域名、URL、漏洞、APT 的相关情报,直接输入 IOC 即可。

- 示例:

- td.ldxwpedf.cn

- 93396141bacd59e58c2c93175dc4ad74

- APT29

2)查询特定威胁

- 目标:了解某个 APT 组织、恶意软件、漏洞、攻击手法的详细信息。

- 示例:

- APT36 最近半年的 windows 样本有哪些,这些样本最近半年行为上有哪些变化?

- ValleyRAT 家族隶属于哪个 APT 组织?

- 银狐组织近期大量投递的钓鱼样本有什么共性?

- 以时间线形式梳理最近的勒索活动,并列出 IOC

3)了解特定的威胁行为体(Threat Actor)

- 目标:获取关于特定攻击组织、地区或个人的信息

- 示例:

- APT41 组织的背景和主要攻击目标是什么?

- 巴基斯坦在 2025 年针对印度发起过哪些 APT 攻击?

- 海莲花组织常用的攻击工具和策略有哪些?

- CVE-2025-33073 的技术细节和潜在风险有哪些?如何利用这个漏洞?

4)深入了解漏洞详情

- 目标:获取特定漏洞的详细信息、影响范围、利用方法和修复建议。

- 示例:

- CVE-2025-33073 的技术细节和潜在风险有哪些?

- 近期僵尸网络常利用哪些漏洞?

5)其他场景

- 以上只列举了部分提问场景,您也可以从更多角度提出问题:

- 查询指标与特征

- 了解攻击技术与策略

- 查询安全事件与攻击活动

- 获取防御与缓解建议

- …

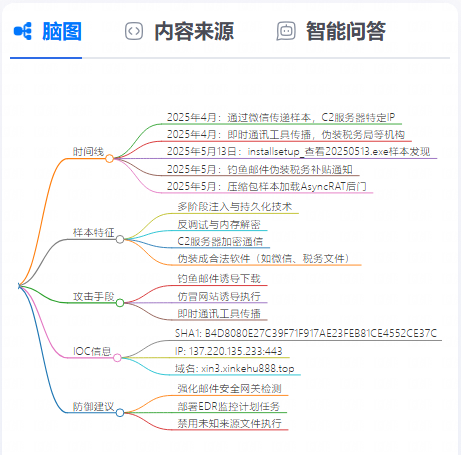

3、点击查询按钮将跳转到回答页面,回答结果由以下几部分构成:

思考过程(默认为折叠状态)和回答

脑图:以思维导图形式进行知识梳理

内容来源:AI 智能体引用的参考知识库资料

智能问答:可与模型进行多轮提问,以深入了解更多信息

相关事件、实体关系、相关组织等:此处是 AI 智能体自动对内容进行归类和过滤,并按照事件、组织等进行分类,便于识别重点信息

4、当回答中涉及到哈希、IP 时,点击相关情报跳转到子页面可以查询相关情报的详细信息。

在子页面关联样本部分点击查看报告,可跳转到沙箱报告。

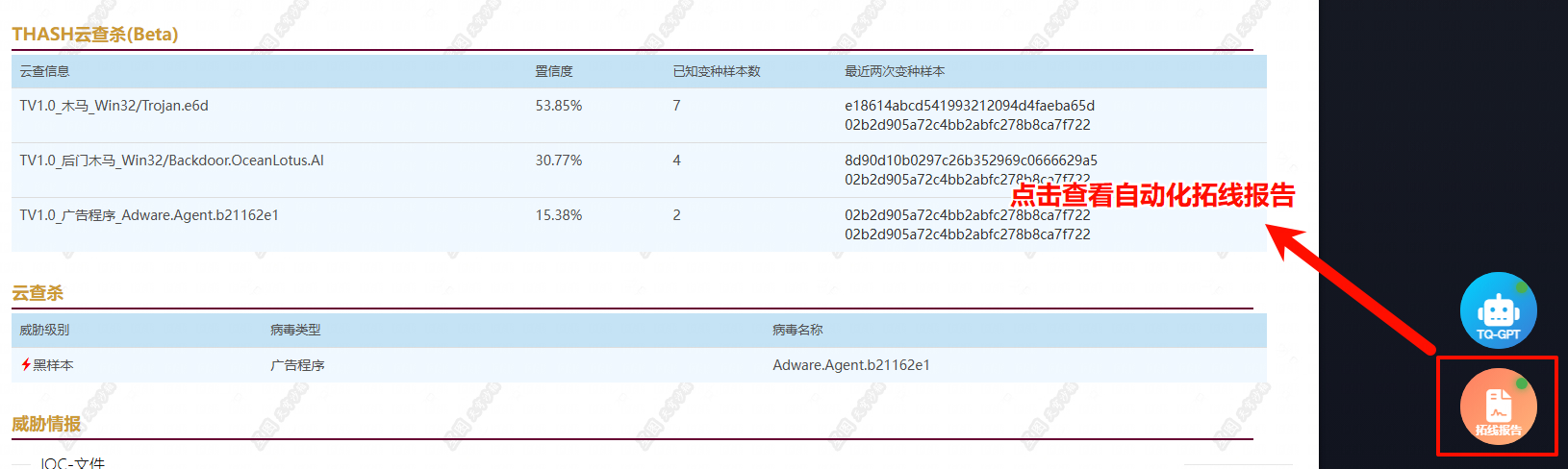

天穹沙箱 MCP 智能拓线

1、进入天穹沙箱,投递样本。

2、等待智能拓线显示完成后,点击查看自动化拓线分析报告。

3、平台支持下载拓线分析报告,点击右侧的导出下拉框,选择要下载的文件格式(PDF或MD格式),点击下载按钮即可。

4、报告底部是 MCP 调用过程,此处可以看到每一轮 MCP 调用的详细信息,这包括:

- 调用工具名

- 模型对上一轮结果的总结

- 模型对本轮操作的描述

- 工具请求参数

- 工具响应参数

三、功能初探

接下来,我们以具体的问题和样本为例,展示平台的能力。

1、APT 组织的攻击活动

最近,以银狐为典型的各 APT 组织活动达到前所未有的程度,给许多政企带来了严重且难以估量的损失,及时对 APT 进行情报收集将有效缓解风险,这里我们以 APT 组织为例进行提问。

问题一:银狐 2025 年到近期投放了哪些钓鱼样本?按照时间线梳理

从回答中可以看到,AI 智能体准确理解了问题,不仅收集了银狐组织近期的攻击动向,按照时间线梳理近期攻击事件,还进一步以表格形式给出了详细的 IOC 信息。

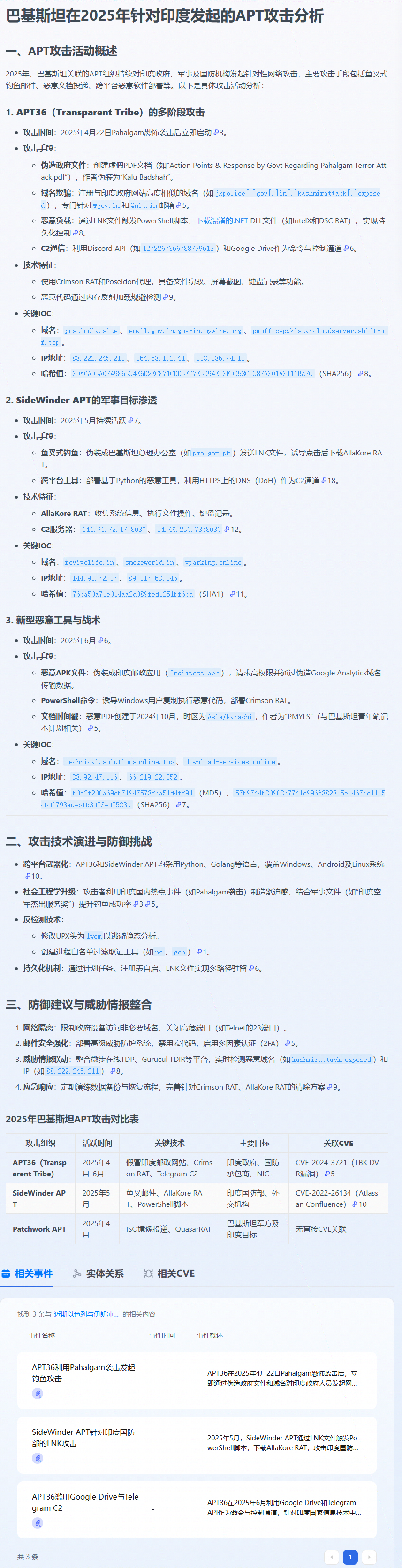

问题二:巴基斯坦在 2025 年针对印度发起过哪些 APT 攻击?

2、漏洞类问题

漏洞问题也是安全防范的重点,如何清晰、全面且实用地呈现漏洞信息至关重要。

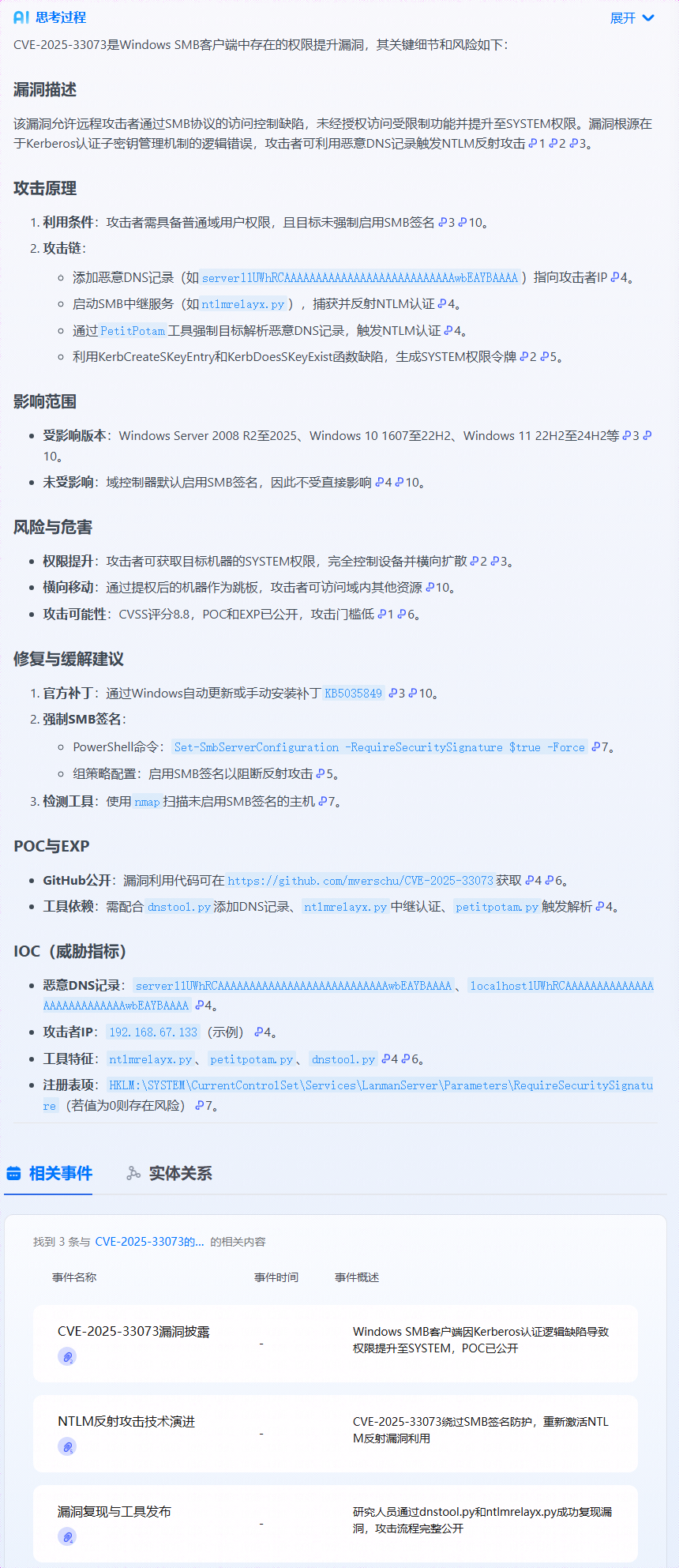

问题一:CVE-2025-33073 的细节和风险

从回答中可以看到,AI 智能体不仅描述了漏洞描述、攻击原理、影响范围、补丁等信息,还进一步给出了 POC 地址,便于用户一步查看和下载 POC。

问题二:TP-LINK 近期有哪些漏洞,并进一步列出 CVE 详细信息

在这个问题中,用户主要想了解关于具体设备近期的漏洞情况,AI 智能体精准理解了用户需求,并准确给出了 2023 - 2025 年 TP-LINK 设备的 CVE 编号、POC 地址、影响型号和补丁信息。

3、IOC 类问题

在日常情报查询和 HVV 活动中,IOC 也是重点查询内容,AI 智能体在查询此类问题时会详细给出实体画像、关联组织/家族、关联通信样本等内容。

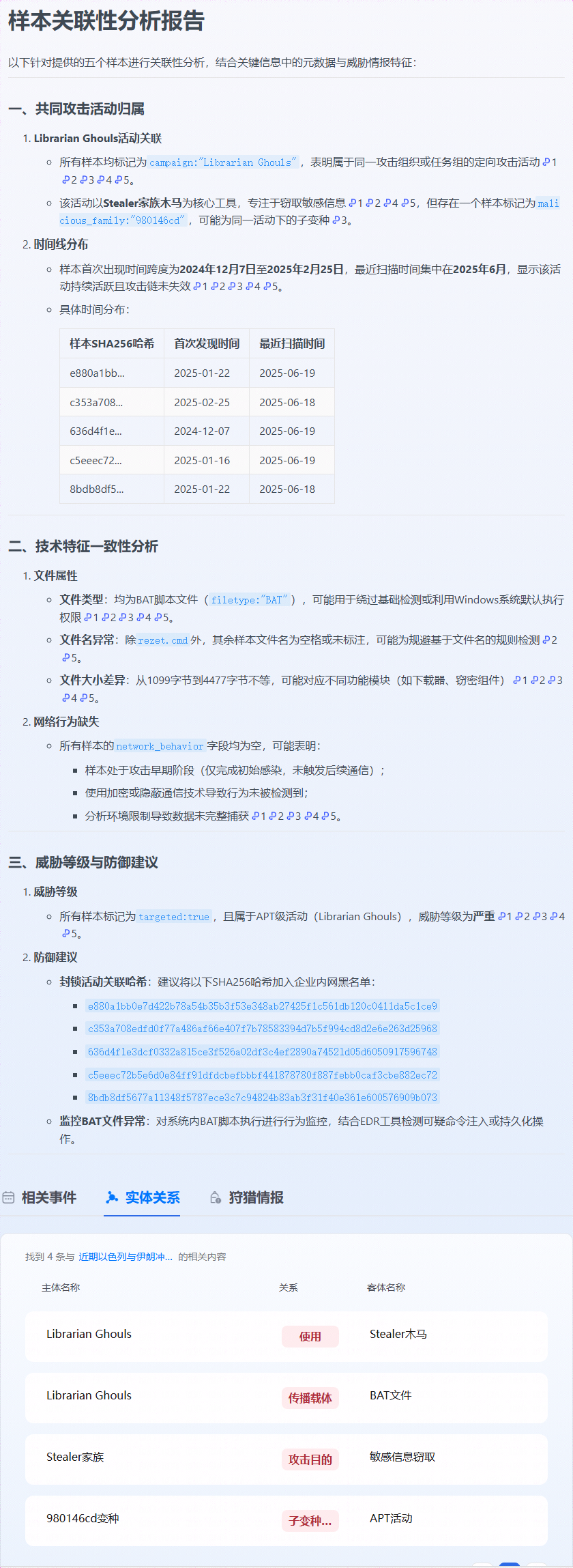

问题:如下样本之间有什么关系?

- e880a1bb0e7d422b78a54b35b3f53e348ab27425f1c561db120c0411da5c1ce9

- c353a708edfd0f77a486af66e407f7b78583394d7b5f994cd8d2e6e263d25968

- 636d4f1e3dcf0332a815ce3f526a02df3c4ef2890a74521d05d6050917596748

- c5eeec72b5e6d0e84ff91dfdcbefbbbf441878780f887febb0caf3cbe882ec72

- 8bdb8df5677a11348f5787ece3c7c94824b83ab3f31f40e361e600576909b073

从回答中看到,AI 智能体分析发现,这些样本均来源于同一次攻击行动,不仅准确地给出了 Librarian Ghouls 组织攻击行动的详细信息,进一步确认样本家族和文件类型,还给出了样本的时间线分布和特征一致性分析。

4、智能拓线

对样本的分析工作,远不止生成一份沙箱动态报告。如何基于现有样本信息溯源攻击者、拓线新样本,进而实现对攻击动向的前置监控与主动防御,一直是安全分析中的核心任务。这里我们将演示如何借助沙箱 MCP 智能拓线,实现对高价值样本的自动化溯源和拓线。

样本基础信息

- 文件名:票单.7z

- MD5:03f316195a099a5bba0af51b59abb781

从这份拓线报告可以看到,TQ-GPT 根据报告中提供的关键 IOC 数据,成功溯源出:

- 攻击组织(银狐)

- 样本家族(ValleyRAT)

- C2地址(

td.ldxwpedf.cn[:]7777)

随后利用该 C2 又进一步狩猎到备用 C2:

wps.nbpmmkrb.cn[:]7777yn.faagazd.com[:]80

最后,根据上述 C2 地址通过联网活动拓线接口和威胁配置拓线接口,找到了大量新样本,并输出包含攻击时间轴重建、C2 通信拓扑图、样本家族关联图、完整攻击链分析的详细拓线报告。

平台还集成了很多有趣且实用的功能,期待大家深入探索和挖掘!使用过程中如有任何问题,欢迎随时反馈,我们将持续优化完善。

四、 技术支持与反馈

天穹智能分析平台是天穹沙箱迈向智能化的又一次跃进。做地表最强的动态分析沙箱,为每个样本分析人员提供便捷易用的分析工具,始终是我们追求的目标。如果您想了解更多有关天穹智能分析平台的功能和应用,欢迎与我们联系!