【天穹】新年伊始,未知文件别乱点

/ / 点击 / 阅读耗时 8 分钟一、概述

近期,天穹沙箱团队在常规样本狩猎分析工作中,发现 XRed 家族最新变种—一款基于 Delphi 编写的蠕虫病毒,该样本通过伪装成合法软件、多进程落地执行等手段,试图规避安全检测,并实现对受害主机的持久驻留。

二、样本信息

- 样本名: SB360.exe

- SHA1: 0dc1b2aa1b7e628c2c85dfda891683dd13af845a

- 文件类型: EXE

- 文件大小: 5.31 MB

- 家族归属: XRed家族

- 报告链接: 天穹沙箱分析报告

三、样本分析

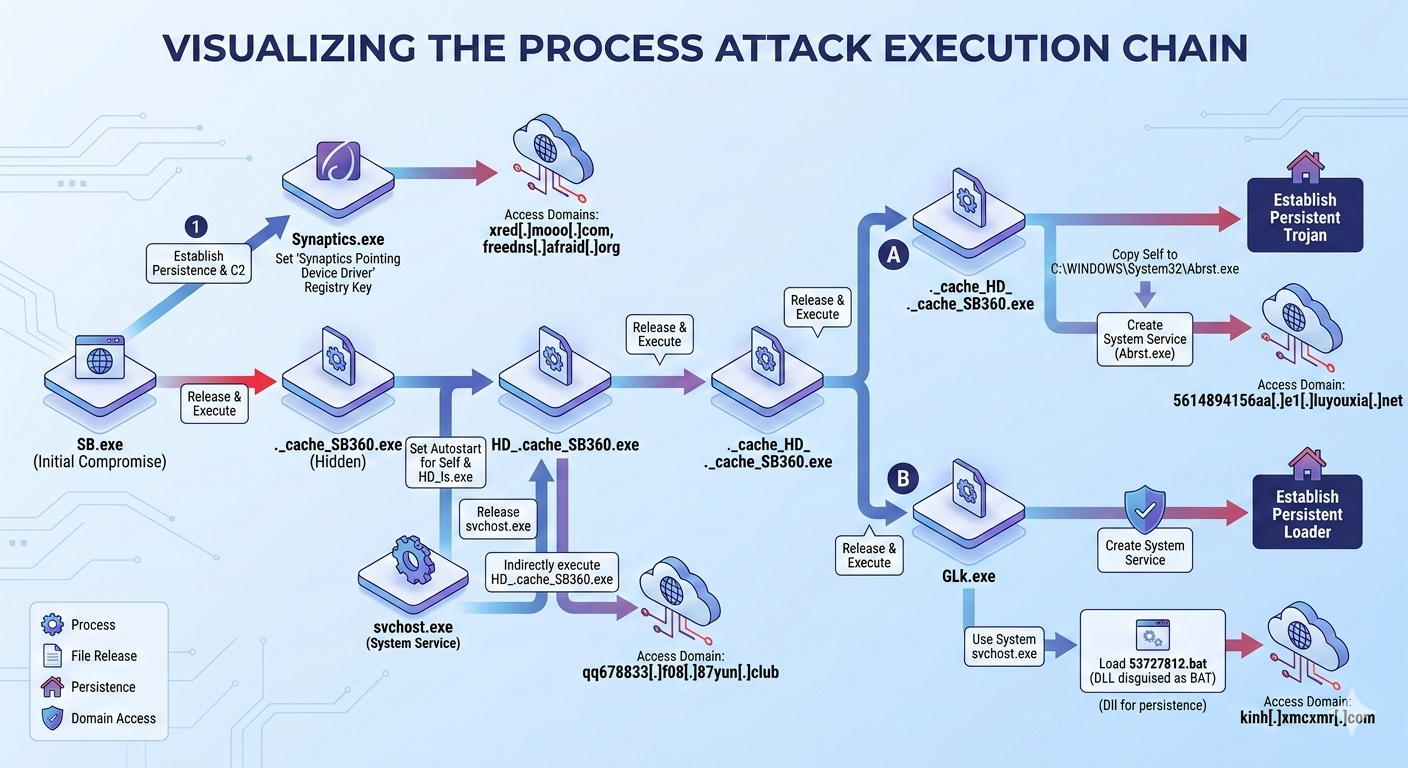

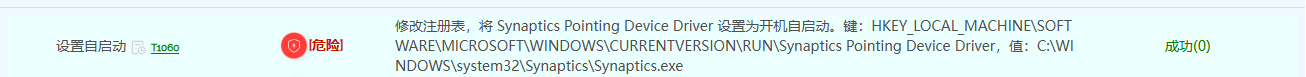

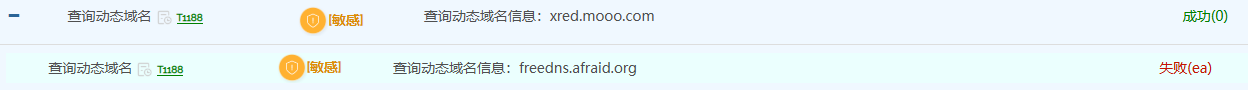

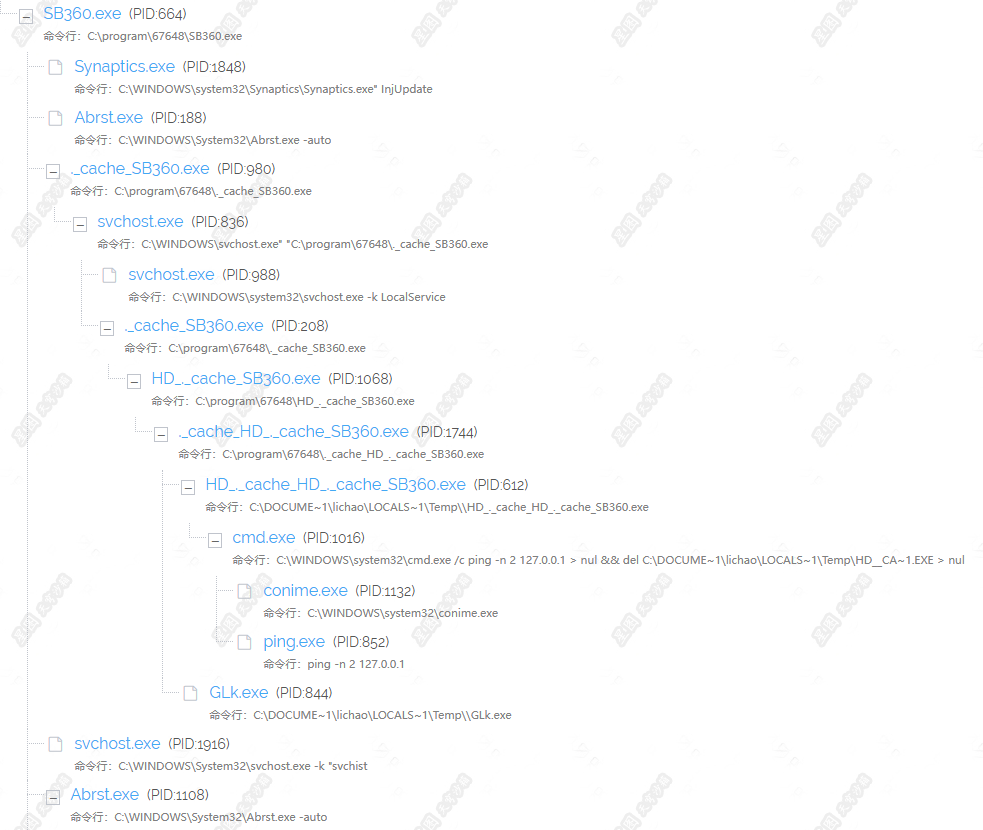

样本进程 SB360.exe 执行后释放文件 ._cache_SB360.exe,并将该文件属性修改为隐藏以降低被用户发现的概率,随后立即执行该文件。同时,样本进程通过创建名为 Synaptics Pointing Device Driver 的自启动项建立持久化机制,使 Synaptics.exe 在系统启动时自动运行,如图 2 所示。Synaptics.exe 启动后会访问域名 xred[.]mooo[.]com 和 freedns[.]afraid[.]org 进行网络通信,如图 3 所示。

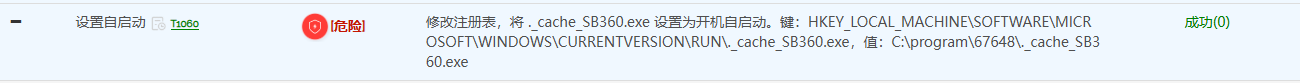

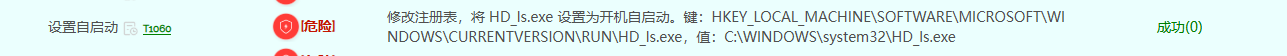

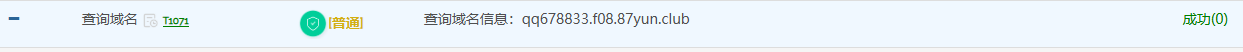

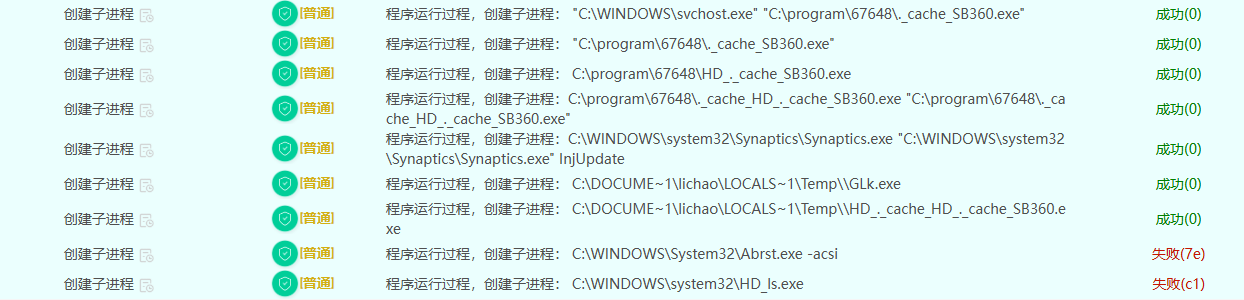

._cache_SB360.exe 进程随后释放 HD_._cache_SB360.exe 和 svchost.exe 文件,并通过创建系统服务的方式运行 svchost.exe,从而间接执行 HD_._cache_SB360.exe 文件。同时,该进程还设置 ._cache_SB360.exe 自身以及 HD_ls.exe 为开机自启动程序,并访问域名 qq678833[.]f08[.]87yun[.]club。如图 4、5、6 所示。

HD_._cache_SB360.exe 释放并执行 ._cache_HD_._cache_SB360.exe 文件。._cache_HD_._cache_SB360.exe 进程进一步释放并执行 HD_._cache_HD_._cache_SB360.exe 和 GLk.exe 程序。如图 7 所示。

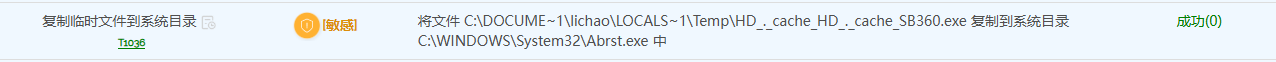

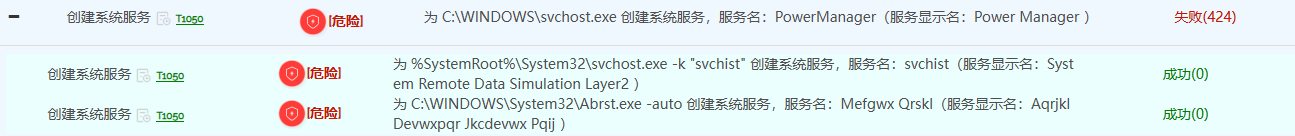

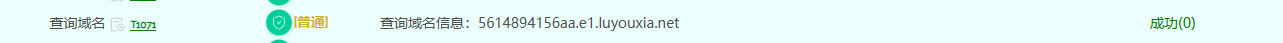

HD_._cache_HD_._cache_SB360.exe 进程将自身拷贝到 C:\WINDOWS\System32\Abrst.exe 并创建系统服务,访问域名 5614894156aa[.]e1[.]luyouxia[.]net。如图 8、9、10 所示。

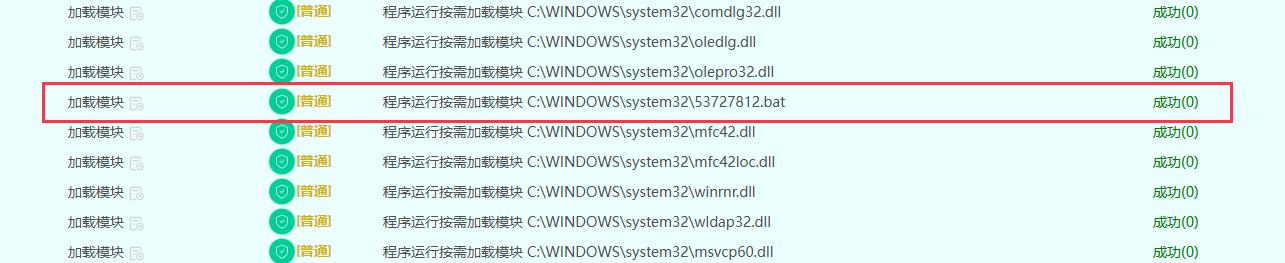

GLk.exe 进程会创建系统服务,并利用系统 svchost.exe 加载 53727812.bat(实际为 DLL 文件)以实现持久化驻留,并访问域名 kinh[.]xmcxmr[.]com。如图 11、12 所示。

沙箱报告进程信息部分展示了样本执行过程释放和创建子进程执行的逻辑关系,如图 13 所示。

综上分析,该样本在执行后通过多级释放和执行子文件的方式构建了较为复杂的恶意执行链。SB360.exe 作为初始入口程序,通过释放并执行隐藏文件 ._cache_SB360.exe 实现后续恶意模块的加载。同时,攻击者利用伪装为系统驱动组件的自启动项 Synaptics Pointing Device Driver 建立初始持久化机制,并通过 Synaptics.exe 与外部域名建立通信。

随后,恶意程序通过持续释放新的可执行文件(如 HD_._cache_SB360.exe、._cache_HD_._cache_SB360.exe、GLk.exe 等)逐级扩展其功能,并通过创建系统服务、设置开机自启动等方式实现多重持久化。同时,样本利用 svchost.exe 加载恶意组件以提高隐蔽性,并通过多个动态域名与外部服务器保持通信,从而实现远程控制或后续载荷的下载执行。

四、IOC

恶意文件(MD5)

1 | 17f9f21ed23c68b5452945d6595ba589 SB360.exe |

恶意IOC

1 | kinh[.]xmcxmr[.]com |

报告链接

分析报告:天穹沙箱分析报告

五、技术支持与反馈

星图实验室深耕沙箱分析技术多年,致力于让沙箱更好用、更智能。做地表最强的动态分析沙箱,为每个样本分析人员提供便捷易用的分析工具,始终是我们追求的目标。各位同学在使用过程中有任何问题,欢迎联系我们。