【天穹】暗度陈仓:银狐白利用技术升级

/ / 点击 / 阅读耗时 15 分钟一、概述

天穹沙箱近期捕获并深度分析了一类具备环境自适应能力的高级恶意样本。这些样本在初始执行阶段会主动探测系统是否安装 360sd.exe 或 ZhuDongFangYu.exe,并根据探测结果动态切换攻击路径:

策略一(检测到安全软件):采用 .URL 热键快捷方式 + 文件关联劫持 + 模拟按键触发的组合链,通过终止并重启 explorer.exe 完成隐蔽投递,最终将载荷精准释放至开机启动项。

策略二(载荷执行与C2通信):无论通过何种路径投递,最终均会利用“白加黑”技术加载 sgfeedbackhelper.exe 与 HWSignature.dll,在内存中反射执行 Shellcode,并直连 C2 服务器 206.238.180[.]192。

策略一攻击链全程使用系统白名单组件(explorer.exe、7z.exe),通过多层间接执行规避行为监控,最终将恶意载荷静默植入用户启动项。本文详细拆解该攻击链的技术细节。

二、样本信息

- 样本名: DingDing64x_SETUP_DD_192.exe

- SHA1: dd5d5f25c4ec060065ebc8a5795cff92ac32ddf3

- 文件类型: EXE

- 文件大小: 31.31 MB (32828416 bytes)

- 家族归属:银狐

- 策略二分析报告链接: 天穹沙箱分析报告

三、攻击全景:恶意软件是如何“悄悄住进”系统的?

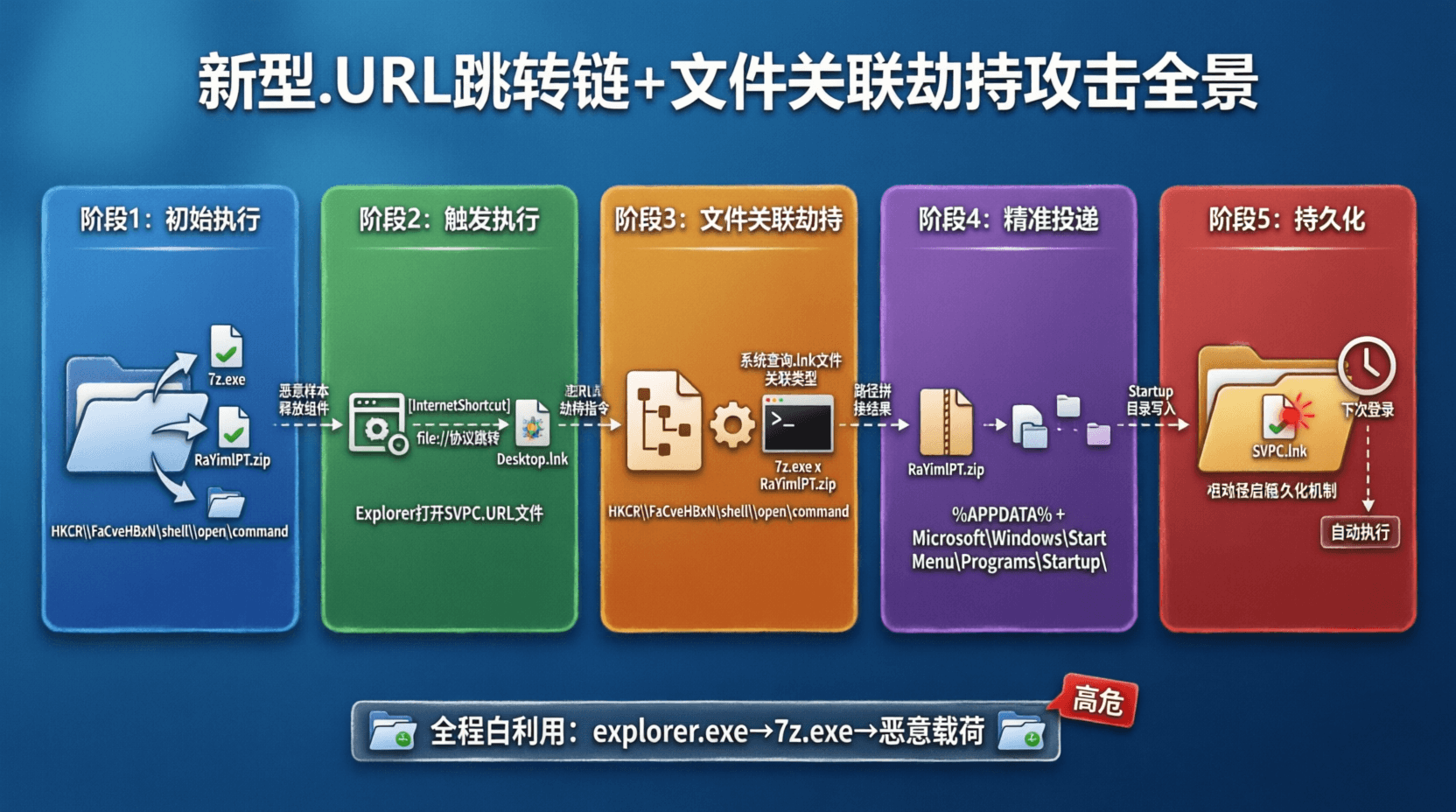

为了躲避安全软件的查杀,攻击者放弃了传统的“直接运行病毒”模式,转而采用 “借力打力” 的策略。整个攻击过程就像一次精心策划的 “接力赛”,如图 1 所示。

- 部署隐形传送门:攻击者在用户环境释放一个特殊的 .URL 文件。当系统或用户无意中触发它时,它会利用 Windows 内置的跳转协议,将执行权悄悄传递给另一个 .lnk 快捷方式文件。

- 篡改“默认打开方式”:攻击者提前在系统后台动手脚,将某种自定义文件类型的“打开命令”替换为解压指令。当快捷方式被触发时,系统会“乖乖地”调用压缩工具执行操作,而不是报错。

- 精准“空投”至开机目录:攻击者利用压缩工具的默认解压特性,配合精心设置的工作目录,让恶意快捷方式被完整解压到电脑的 Startup(开机启动项)文件夹中。

- 静默潜伏:用户下次开机或重启资源管理器时,该快捷方式会自动运行,完成最终的恶意载荷加载。

核心手法拆解

本次攻击最危险的地方在于,全程使用的都是系统自带或常见的合法程序,没有调用任何可疑的恶意代码。

手法一:特制 .URL 文件充当“协议路由器”

普通用户常把 .URL 当作网页书签。但攻击者编写的 .URL 文件中隐藏了 file:/// 本地路径跳转指令。配合特定的系统标识符,它能欺骗 Windows 资源管理器,使其像打开网页一样,平滑跳转到本地另一个恶意快捷方式。由于它只是纯文本,且格式完全符合微软规范,传统杀毒软件很难将其识别为威胁。

样本在 C:\Users\<User>\AppData\Roaming\Microsoft\Windows\Start Menu\ 目录下创建 SVPC.URL 文件,内容如下:

1 | [{000214A0-0000-0000-C000-000000000046}] |

技术要点:

- CLSID声明:{000214A0-0000-0000-C000-000000000046} 为 Shell Link Object 标识,使系统按快捷方式逻辑解析。

- 协议跳转:

file:///协议指向本地 .lnk 文件,实现二次跳转。 - HotKey=1147(0x47B)对应 Alt+F12,即为该快捷方式设置了一个全局热键,当检测到 Alt+F12 组合键被按下时,会立即执行预设的 URL 链接,实现快速访问功能。

手法二:巧用压缩工具特性,实现“指哪打哪”

攻击者没有使用复杂的脚本,而是利用了 7z.exe 的一个基础特性:如果不指定解压路径,它会默认在“当前工作目录”下解压。攻击者在后台偷偷将工作目录切换到用户目录,而压缩包内部只记录了相对路径 Microsoft\Windows\Start Menu\Programs\Startup\。两者结合,恶意文件就像装了导航一样,精准降落在开机自启文件夹,且对普通用户完全透明。

快捷方式(2p2WTGnE.lnk)的结构如下:

• 目标程序:"C:\Program Files\SogouInput\15.11.0.2620\RaYimlPT\7z.exe"

• 执行参数:x "C:\Program Files\SogouInput\15.11.0.2620\RaYimlPT\RaYimlPT.zip"

• 起始位置(工作目录):C:\Users\<User>\AppData\Roaming

RaYimlPT.zip 压缩包内存储的是相对路径而非绝对路径:

1 | RaYimlPT.zip 内容结构: |

由于本次解压未显式指定输出目录,7-Zip 默认以当前工作目录作为解压基路径。在展开压缩包时,系统会自动将基路径与包内相对路径进行拼接,最终落盘至 %AppData%\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\。该路径恰好对应当前用户的系统“启动”文件夹,属于 Windows 原生的开机自启持久化目录。

1 | 实际解压路径 = 工作目录(CWD) + 压缩包内相对路径 |

样本通过代码模拟按下 Alt + F12 快捷键。系统识别到该组合键后,会自动执行预先绑定的网址(URL)打开或调用流程,全程无需用户交互。

1 | keybd_event(VK_MENU, 0, 0, 0); // 按下ALT |

手法三:劫持系统“文件关联”,借壳执行

该手法利用 Windows 系统 “文件类型-默认程序” 关联机制实现隐蔽加载。攻击者在注册表中伪造了特定后缀(.lnkXnOsgIDx / .FaCveHBxN)的打开规则,将其 shell\open\command 指向合法组件。系统重启时,explorer.exe 自动遍历启动目录,尝试执行 FaCveHBxNRaYimlPT.lnkXnOsgIDx。系统依据注册表关联将其识别为常规文件打开操作,从而放行并触发预设命令,最终静默拉起 C:\Program Files\SogouInput\15.11.0.2620\RaYimlPT\sgfeedbackhelper.exe。该过程依托系统原生行为掩护执行链,有效规避基于进程名或哈希的传统拦截策略。

四、载荷执行—基于目录伪装的 DLL 劫持(白加黑)

无论通过策略一投递至 Startup,还是直接释放,后续执行逻辑完全一致:

目录伪装与白加黑

样本在目标主机释放后续载荷至

C:\Program Files\SogouInput\15.11.0.2620\<8位随机字符串>\,例如:C:\Program Files\SogouInput\15.11.0.2620\r9TV40qr\。该目录下包含:

1

2sgfeedbackhelper.exe:输入法官方反馈组件(合法签名白程序)

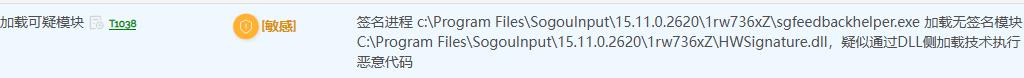

HWSignature.dll:攻击者构造的恶意 DLL当 sgfeedbackhelper.exe 启动时,Windows DLL 搜索顺序优先加载当前目录下的同名或依赖 DLL。恶意 HWSignature.dll 被成功劫持加载,这是典型的白加黑利用,如图 2 所示。

图2 白加黑利用检测 内存 Shellcode 执行与 C2 通信

内存执行链:动态加载当前目录下的加密

PeLoader载荷,采用无文件落地技术(Fileless Execution)在内存中解密并注入执行。家族溯源:载荷行为特征命中天穹沙箱内置检测规则,确认为 “银狐” 恶意软件家族,如图 3 所示。

C2 通信:Shellcode 直接通过硬编码 IP 或域名与攻击者 C2 服务器建立通信隧道,实现持久化远程控制。

图3 威胁配置信息

五、IOC

恶意文件(MD5)

1 | c5e622b8c1213357610e40688625430b DingDing64x_SETUP_DD_192.exe |

恶意文件 IOC

1 | 206.238.180[.]192:6666 |

报告链接

策略二分析报告链接: 天穹沙箱分析报告

六、 技术支持与反馈

星图实验室深耕沙箱分析技术多年,致力于让沙箱更好用、更智能。做地表最强的动态分析沙箱,为每个样本分析人员提供便捷易用的分析工具,始终是我们追求的目标。各位同学在使用过程中有任何问题,欢迎联系我们。